這兩天在windows上攪了很久就是弄不起來Scapy的相關package安裝,最後放棄在windows開發scapy程式,直接打開Kali Linux就把Scapy package從網路下載回來然後打開vim開始寫第一支用pyrhon run的抓取本機封包程式,一試即成,寫下綠帽駭客之路的第一頁篇章。

過程如下:

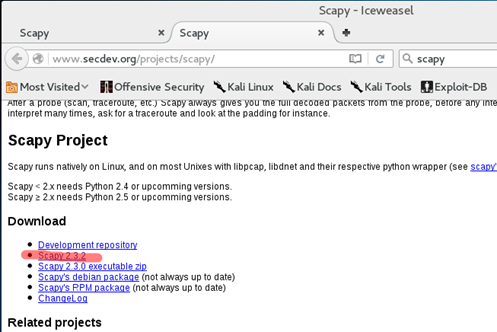

- 用Kali Linux 內建Browser從網站http://www.secdev.org/projects/scapy 下載Scapy 2.3.2 package安裝,就跟在windows一樣,安裝方便,但因為是python package,在將package zip 下載下來之後,解壓縮目錄,然後必需用指令安裝python package :

|

> cd [scapy package folder] > python setup.py install |

- 打開終端機或gedit就開始codeing啦。

|

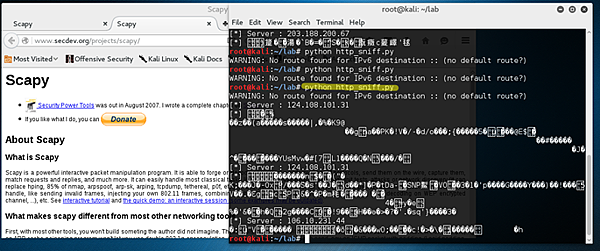

#http_sniff.py from scapy.all import *

def pktcall(packet): if packet[TCP].payload: print "[*] Server : %s " % packet[IP].dst print "[*] %s " % packet[TCP].payload

sniff(filter="tcp port 80 or tcp port 443", prn=pktcall, store=0, count=3) |

sniff() function 來看該程式,參數 filter是用Wireshark-style的BPF過濾條件來設定只監聽http/https port的封包,然後經過prn所指定的pktcall() function來處理我們抓到的每一封包內容,可以看到pktcall只是列出每一個packet的目標IP及內容。

- 存檔後透過終端機執行 python http_sniff.py,然後隨意打開一個網頁。以下是執行結果,發現封包很多地方變成亂碼,不知道是怎麼回事,但是至少是成功了。

其實抓取封包是成為駭客的第一個基礎任務,只是似乎用wireShark應該就可以達成這樣的任務,而且更方便好用。但我想應該不是每個機器都可以隨隨便便就讓人安裝上WireShark來監聽封包的,很多時候我們可能需要更輕便的工具來監聽網路封包,而寫程式就是一種很方便的方式,可以用各種手段將小程式工具丟到目標機器偷取封包,雖說很多種語言都作得到,但是python跟C語言是唯一內建在每一台Linux機器上的,加上python語法以及執行上方便,自然成為駭客的首選,這邊就是第一例,示範成功,至於scapy在windows上的一堆卡關問題,只好暫時放生他了。

2017年9月24日星期日

留言列表

留言列表